Sikkerhedskontroller til informationssikkerhed

Kontroller til informationssikkerhed jf. ISO 27001 og 27002

Ledelsessystemer til informationssikkerhed efter ISO 27001 (ISMS) har kontroller (også kaldet informationssikkerhedskontroller eller sikkerhedskontroller) som et meget centralt koncept. Disse kontroller kan defineres som ”modtræk, der reducerer risiko i forhold til informationssikkerhed”. Det er med andre ord praktisk risikohåndtering via forskellige tiltag såsom processer, løbende undersøgelser af tilstande samt etableret governance for informationssikkerhed.

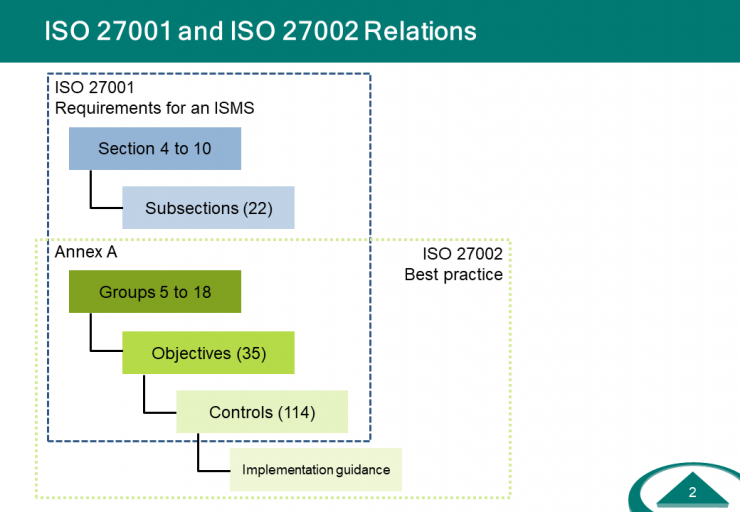

Kontrollerne er angivet i ISO 27001 Annex A, ligesom de er beskrevet mere detaljeret i ISO 27002 (”Regelsæt for styring af informationssikkerhed”). Sammenhængen mellem de to standarder kan ses på figuren herunder.

ISO 27001 definerer kravene til et ISMS i sektionerne 4 til 10 og detaljerer disse yderligere i 22 undersektioner. Selve kontrollerne er defineret i standarden i et tillæg kaldet Annex A. ISO 27002 uddyber Annex A ved at give konkrete forklaringer og eksempler til best practise implementering.

Et eksempel på en kontrol

I gruppen Adgangsstyring (9) findes bl.a. målet om ”at sikre adgang for autoriserede bruger og forhindre uautoriseret adgang til systemer og tjenester” (9.2).

Dette mål er understøttet af flere kontroller herunder kontrollen ”Styring af privilegerede adgangsrettigheder” (9.2.3), der er beskrevet med formålet ”Tildeling og anvendelse af privilegerede adgangsrettigheder bør begrænses og styres”. I implementeringsvejledningen beskrives, hvordan en proces bør etableres på baggrund af en politik, og der gives otte bud på indholdet af denne politik. Et eksempel på dette er, at privilegerede rettigheder tildeles ud fra et need-to-use-princip og fra gang til gang.

Dette kan vises i følgende tabel.

|

Begreb |

Eksempel |

|

Gruppe |

Adgangsstyring (9) |

|

Mål |

At sikre adgang for autoriserede bruger og forhindre uautoriseret adgang til systemer og tjenester (9.2) |

|

Kontrol |

Styring af privilegerede adgangsrettigheder (9.2.3) |

|

Vejledning |

(Eks.) Privilegerede rettigheder tildeles ud fra et need-to-use-princip og fra gang til gang |

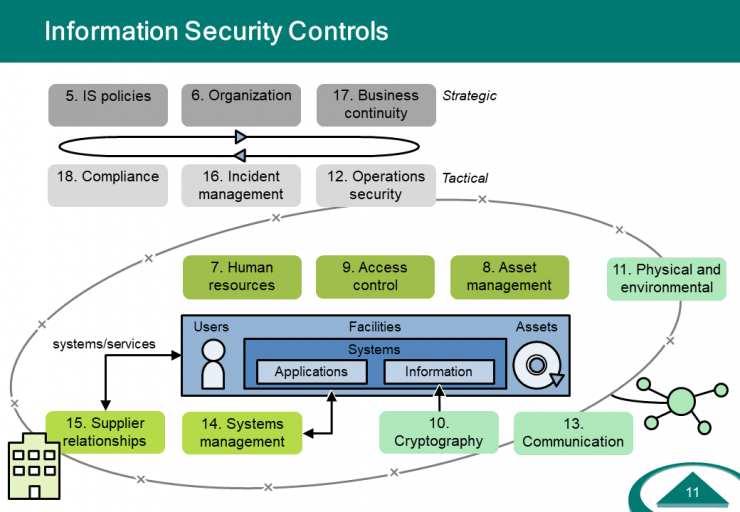

Overblik over grupper af kontroller

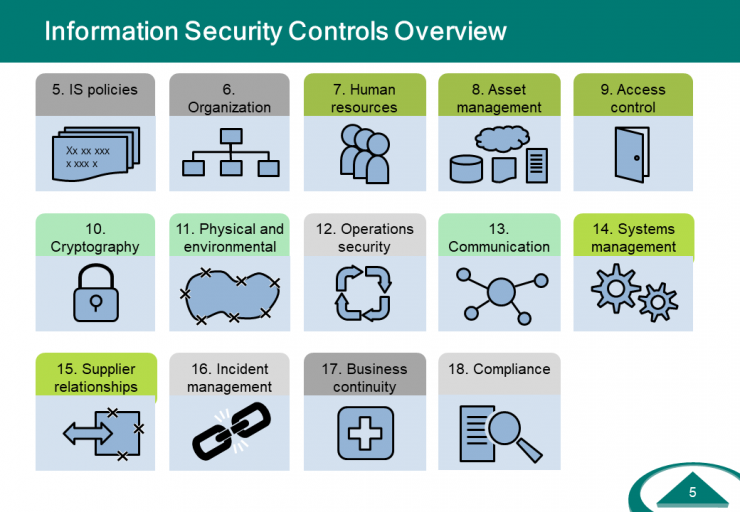

De 14 grupper af kontroller er vist herunder.

Farverne angiver den opdeling i kategorier, som anvendes i dette dokument. Der findes mange bud på kategorier, men ingen er ”officielle” udover de 14, der bruges i standarden. Det er vigtigt at forstå, at udvælgelsen og anvendelsen af kontroller altid sker med udgangspunkt i en konkret risikovurdering af en organisation, og således vil de naturligt blive introduceret og kategoriseret på en for organisationen meningsfuld måde. Den her anvendte opdeling tager udgangspunkt i formidling ligesom detaljeniveauet i beskrivelsen varierer, da den også er tilpasset formidlingen.

Strategiske ledelseskontroller

De strategiske ledelseskontroller handler om, at informationssikkerhed er tilpasset de faktiske forretningsbehov samt integration med andre hovedområder i virksomheden.

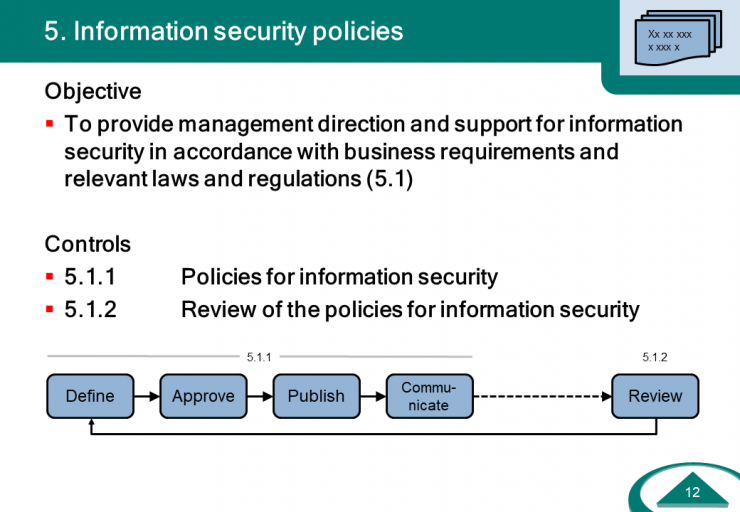

Informationssikkerhedspolitikker (5)

Politikkerne har til formål at give retningslinjer for implementering af informationssikkerhed, at understøtte denne implementering og sikre fokus på forretningsmæssige og lovmæssige krav til informationssikkerhed.

Kontrollerne handler om etablering, kommunikation og vedligehold af politikker, se figuren herunder.

Organisering af informationssikkerhed (6)

Implementering af informationssikkerhed vil typisk kræve nye funktioner i organisationen og dermed også nye roller, hvis ansvar skal defineres. Der kan forventes opgaver på det strategiske niveau (ved topledelsen), på det taktiske niveau (typisk i afdelinger og stabsfunktioner), samt på det operative niveau (typisk it, projektledere og specialister).

Der skal endvidere ske en organisering af informationssikkerhed for brugen af mobile enheder og fjernarbejdspladser.

Informationssikkerhedsaspekter ved nød-, beredskabs- og reetableringsstyring (17)

Emnet er her håndtering af kritiske konsekvenser for den samlede forretning, idet der skal sikres en sammenhæng mellem det generelle nødberedskab og et forøget nødberedskab for informationssikkerhed. Konstruktionen af det sidste tager udgangspunkt i forretningsmæssige krav samt risikoanalyser. Målet er, at virksomhedens faciliteter er tilgængelige ligesom at informationssikkerheden kan opretholdes på mindst et defineret niveau trods kritiske omstændigheder (eks servernedbrud, brand mv.).

Taktiske ledelseskontroller

De taktiske lederkontroller handler om virkeliggørelse af de strategiske mål og krav. I mange organisationer vil hovedansvaret være placeret hos en stabsfunktion for informationssikkerhed, måske kombineret med andre ansvar for governance og enterprise risk management, men det kan også være helt eller delvist hos linjefunktioner eller være hos uafhængige.

Driftssikkerhed (12)

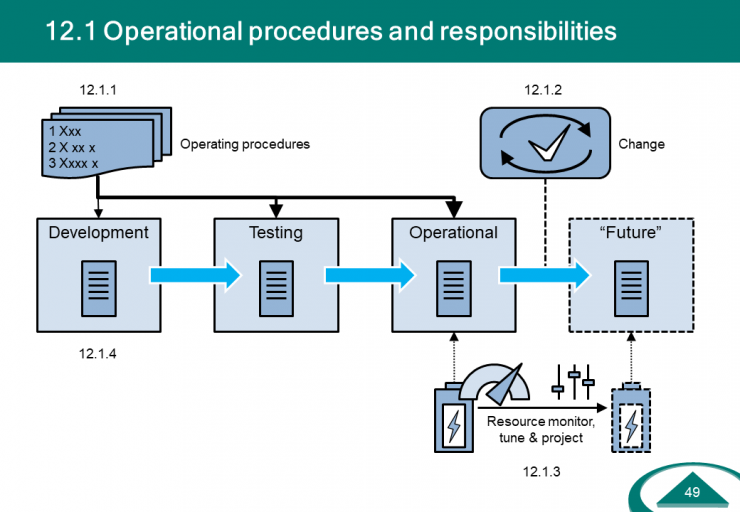

Denne relativt store gruppe omfatter management af informationssikkerhed dvs. korrekt og sikker drift af informationssikkerhedssystemet. Det omfatter syv forskellige mål, som kan opdeleres i tre emner.

Faciliteter til informationsbehandling

For at sikre faciliteterne fungerer korrekt og sikkert anbefales følgende kontroller:

- Dokumentation og kommunikation af procedurer og ansvar (12.1.1)

- Håndtering af ændringer relevante for informationssikkerhed (12.1.2)

- Tilvejebringelse af nuværende og forventet ressourceforbrug (12.1.3)

- Adskillelse af miljøer til udvikling, test og drift (12.1.4).

Dette er illustreret på figuren herunder.

Beskyttelse

Området omfatter forskellige kontroller relateret til klassiske emner som:

- Beskyttelse mod malware

- Backup and restore

- Logning (eks. systemadgange)

- Tidssynkronisering (eks. til sikker tidsstempling i logninger)

Begrænsninger

Området omfatter forskellige kontroller relateret til klassiske emner som:

- Styring af softwareinstallation på systemer i drift

- Regler for brugernes rettigheder til softwareinstallation

- Håndtering af information om tekniske sårbarheder

- Minimering af effekten af audit på systemer i drift.

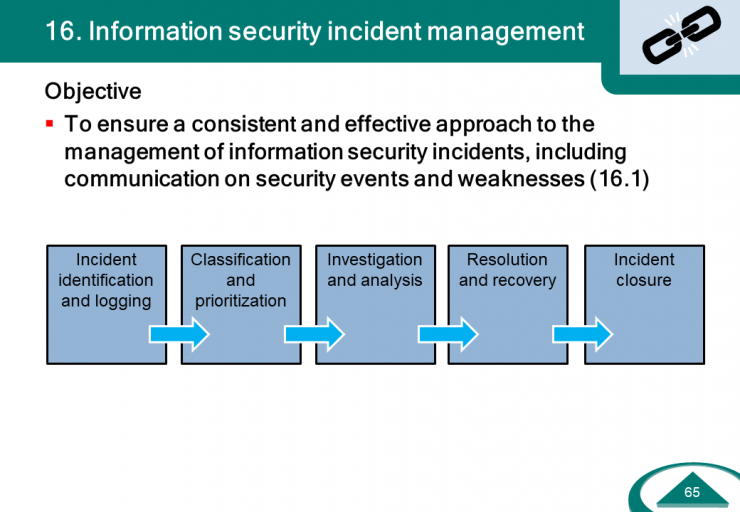

Styring af Informationssikkerhedsbrud (16)

Denne styring omfatter en ensartet og effektiv metode til styring af informationssikkerhedsbrud, herunder kommunikation om sikkerhedshændelser og -svagheder. Dette kan udføres med samme proces som ved andre hændelser (eks. som set i ITIL/ISO 20001), som illustreret på figuren herunder.

Overensstemmelse (18)

Overensstemmelse/audit har de samme to grundlæggende mål som i de fleste ISO standarder:

• Sikre overholdelse af lovkrav, myndighedskrav samt forretnings- og kontraktkrav i relation til informationssikkerhed

• Sikre korrekt implementering af det definerede ledelsessystem (ISMS).

I forbindelse med første mål findes der separate kontroller omkring personinformationer (eks. GDPR) samt kryptografi (som kan være begrænset pga. restriktioner og eksportkontrol). Det andet punkt trækker på sædvanlige auditmetoder eks. at sikre implementering af alle dele af standarden samt overensstemmelse med beskrivelserne i ISMS.

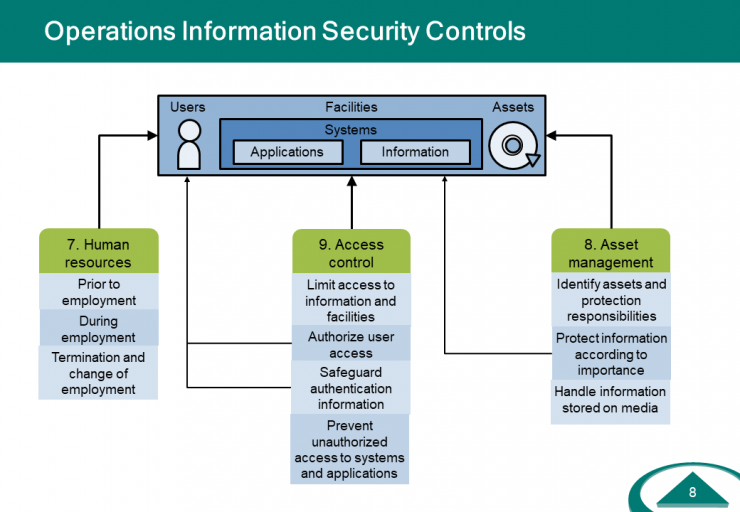

Driftskontroller

Driftskontrollerne er tæt knyttede til informationssikkerhed i det praktiske liv og omfatter kernestørrelser som medarbejdere, applikationer, informationer, aktiver (eng. assets), systemer og faciliteter som angivet på figuren.

Medarbejdersikkerhed (7)

Mennesker generelt, og medarbejdere især, er den største trussel mod informationssikkerhed (ifølge PET op til 70% af tilfældene). Det skyldes ikke nødvendigvis ond vilje, men det giver et behov for styring af fire situationer, som dækkes af tre kontroller:

- Før ansættelser (7.1)

- Under ansættelse (7.2)

- Ved ændring af ansættelsesforhold (7.3)

- Ved ophør af ansættelse (7.4).

Vigtige mekanismer omfatter baggrundscheck, uddannelse, bevidsthed om ansvar og kontrollerede ændringer af ansættelsesforhold. Adgang til information er ofte langt nemmere at tilgå via medarbejdere end ved angreb på netværk og systemer. Fænomenet "social hacking" og avancerede phishing angreb er stadigt stigende som middel for industrispionage eller økonomisk kriminalitet.

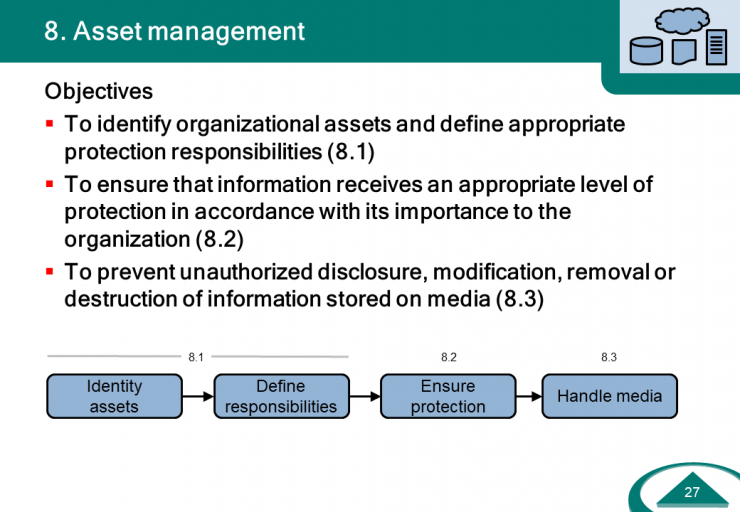

Styring af aktiver (8)

Aktiver kan bredt defineres som alt, hvad der har værdi for en organisation, og af samme årsag skal beskyttes. Der er tre mål som sammen kan ses som én proces:

- Identificer aktiver og definer ansvaret for aktiver (8.1)

- Sikr beskyttelsen af aktiver (8.2)

- Håndter af medier – et specialtilfælde af forrige punkt (8.3).

Dette er illustreret herunder.

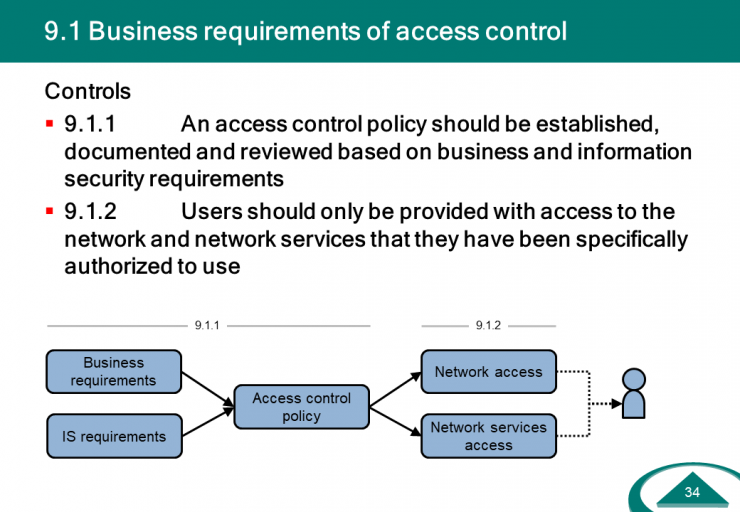

Adgangsstyring (9)

Adgangsstyring handler om at begrænse adgangen for mennesker og systemer. Dette er centralt for fortroligheden af informationer, men begrænser også risici forbundet med sårbarheder, når færre kan udnytte disse.

Fokusområderne er begrænset adgang til faciliteter, systemer, services og applikationer. Herigennem sikres begrænsninger i adgangen til informationer, ikke mindst driftsdata.

Adgangskontrollen tager sit udgangspunkt i forretningsbehov og krav. Den formuleres i en politik, som også omfatter netværksadgang. Dette er illustreret herunder.

Tildeling, ændring, monitorering og brug af adgangen anbefales styret gennem i alt seks kontroller. Der er særlige kontroller for adgang til fortrolig information samt systemprogrammer og kode.

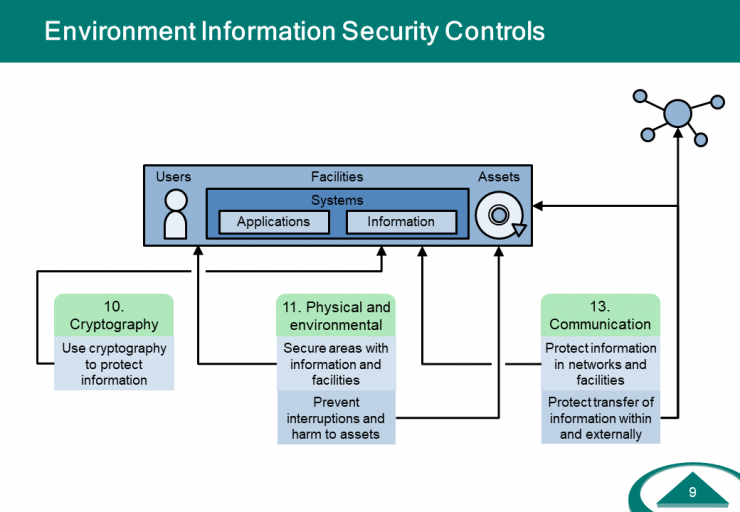

Miljøkontroller

Miljøkontroller skal forstås bredt i denne sammenhæng som omfattende fysiske sikring og sikring af organisationens miljøer, herunder informationer, netværk og kommunikation. Disse grupper af kontroller er stærkt relateret til samme praktiske emner, som de herover omtalte driftskontroller. Dette er illustreret på tegningen herunder.

Kryptografi (10)

Målet er korrekt og effektiv anvendelse af kryptografi til at sikre informationers fortrolighed, integritet og autenticitet.

Dette understøttes af to kontroller. Den første handler om etablering af en politik for anvendelsen af kryptografi. Den anden handler om implementering af brugen, beskyttelsen og udløbet af kryptografiske nøgler.

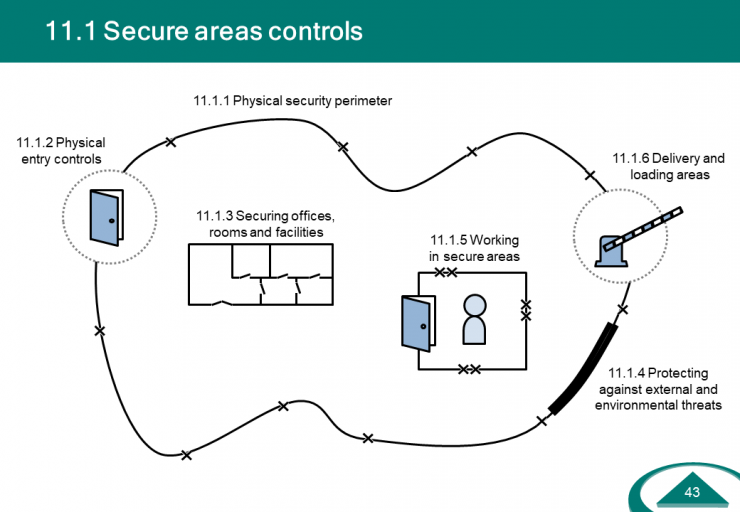

Fysisk sikring og miljøsikring (11)

Det første mål i denne gruppe er sikring af faciliteter til informationsbehandling. Det er understøttet er en række kontroller:

- Perimetersikring (11.1.1)

- Fysisk beskyttelse (11.1.2)

- Beskyttelse af kontormiljøer og rum (11.1.3)

- Beskyttelse mod naturkatastrofer, ondsindede angreb og ulykker (11.1.4)

- Arbejde i sikrede områder (11.1.5)

- Områder til af- og pålæsning (11.1.6).

Dette er illustreret herunder.

Det andet mål for miljøet omkring faciliteter er at undgå tab, tyveri eller kompromittering af aktiver samt driftsforstyrrelser. Der er defineret ni kontroller som anbefaling eks. beskyttelse mod strømudfald og sletning af medier før destruktion.

Kommunikationssikkerhed (13)

Kommunikationssikkerhed omfatter beskyttelse af information på interne netværk, herunder på netværksudstyr, og ved overførsel af information mellem faciliteter og til eksterne.

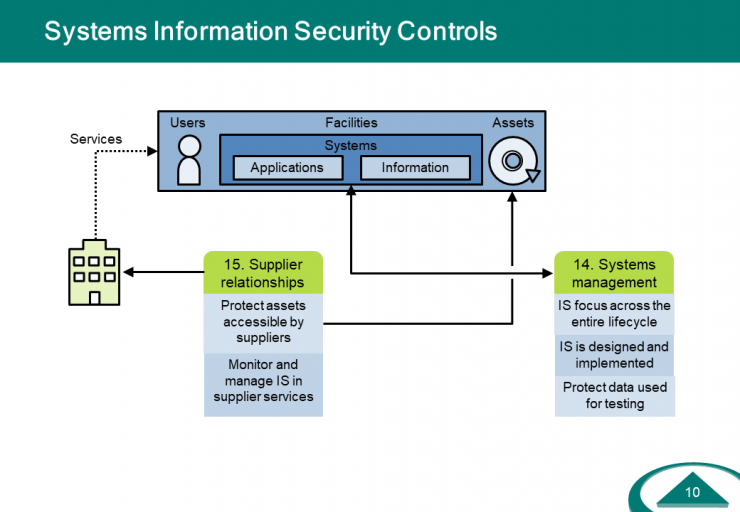

Systemkontroller

Disse kontroller handler om anskaffelse, udvikling og vedligeholdelse af systemer. Dette kan ske af eksterne ligesom disse kan bidrage med andre ydelser.

Anskaffelse, udvikling og vedligeholdelse af systemer (14)

Vigtigt er her at skabe integreret informationssikkerhed i systemerne, dvs. etablering af krav til informationssikkerhed, design og implementering af sikre løsninger samt test af disse. Det anbefales også at beskytte de data, der bruges til test, da disse kan indeholde fortrolige eller følsomme oplysninger.

Hele eller dele af udviklingsforløbet kan udføres af leverandører, hvorefter organisationen skal sikre, at dette er sket på betryggende vis og opfylder organisationens krav til informationssikkerhed.

Leverandørforhold (15)

Leverandører er en hjælp, men også en potentiel risiko, da disse dels kan have andre interesser og dels har potentialet til at være en ”bagdør” ind. Målet er derfor at sikre et aftalt sikkerhedsniveau i leverandørens leverancer og services, samt at sikre aktiver i egen virksomhed i forhold til leverandører.

Opsummering

Herover er givet en introduktion til kontroller i ISO 27001 og 27002, herunder mål med disse og inddeling i grupper. Det samlede kompleks er forsøgt illustreret herunder.